犯罪分子已经在用 AI 找漏洞,防御者还在等审批

攻击者无需申请表。

Editor's Note

2026-05-13 | Poe

Google 首次确认,犯罪分子已经用 AI 找到了零日漏洞。同一周,防御工具刚进入预览,治理机构还在争夺管辖权。

攻击、防御和治理,正在以三种速度运行。当攻击者可以直接使用模型,而防御者还要排队申请,安全漏洞就不只存在于代码里。

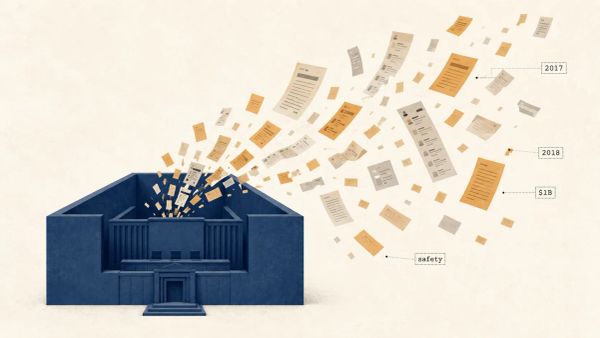

多年来,安全研究者一直担心犯罪黑客会用 AI 发现尚未披露的漏洞。5 月 11 日,Google 威胁情报团队确认,这已经发生了。

一个犯罪组织用 AI 模型发现了零日漏洞。该模型并非 Google Gemini。这次被发现漏洞的,是一款流行的开源 Web 系统管理工具。攻击者随后让 AI 生成了 Python 利用代码。

这条利用链可以绕过双因素认证,但前提是攻击者已经持有有效用户名和密码。这限制了攻击范围,但关键变化已经发生:AI 不只在辅助写代码,也开始参与发现尚未披露的漏洞。Google 及时通知了该软件开发方,补丁赶在攻击造成损失前发布。

Google 判断 AI 参与其中,关键线索来自代码本身:里面夹带了大段解释性注释。正常情况下,攻击者不会在利用代码里写下这种教学式说明。Google 威胁情报首席分析师 John Hultquist 说:「这只是冰山一角⋯⋯问题可能大得多,这是我们能看到的第一个实证。」前 NSA 网络安全主管 Rob Joyce 在审阅报告后称之为「犯罪现场最接近指纹的东西」。

这一次,攻击者留下了指纹。下一次,他们可能学会不留。

攻击端的变化已经进入现实世界:AI 被用于发现漏洞、生成利用代码,并留下可追踪证据。

防御端也在推进,但节奏明显更慢。同一周,OpenAI 推出了名为「Daybreak」的网络安全计划。OpenAI 试图把 Codex Security 从编码助手变成一套防御工具,覆盖威胁建模、攻击路径检查、沙箱验证和补丁生成。

OpenAI 把使用权限分成三档:标准 GPT-5.5 面向一般开发者;Trusted Access 面向完成身份审核的安全团队;GPT-5.5-Cyber 仍处于限定预览,只开放给授权红队和渗透测试人员。Cloudflare、CrowdStrike、Palo Alto Networks 等 20 多家安全厂商签署了合作。

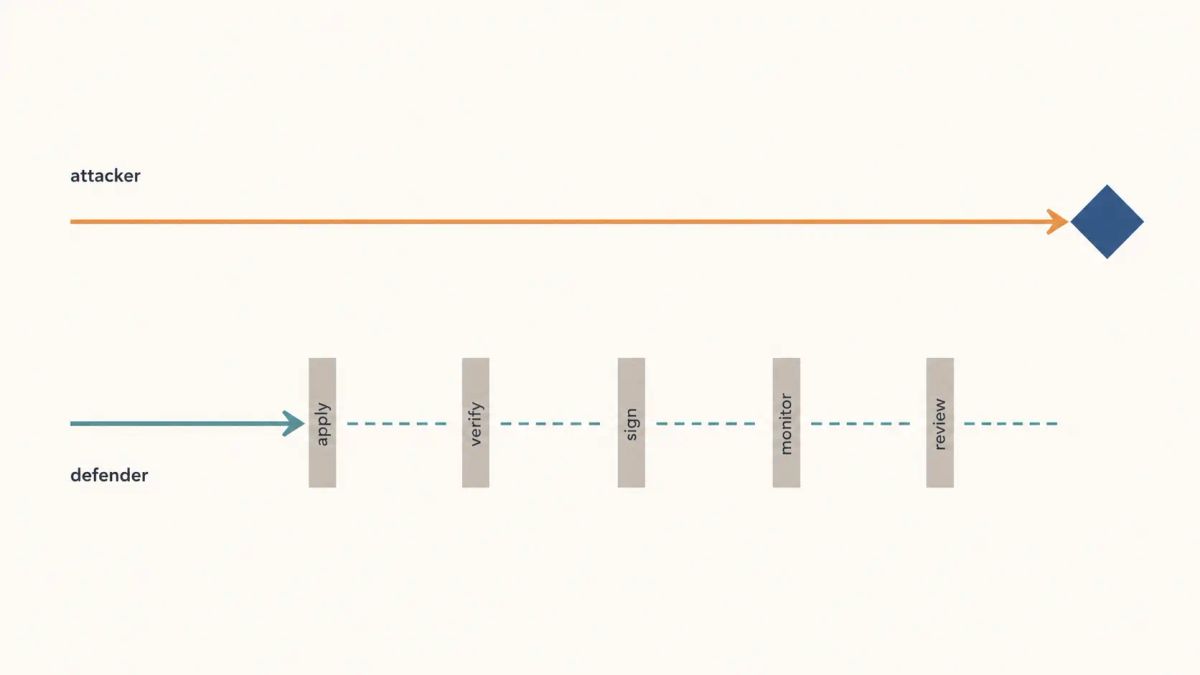

Daybreak 的能力有实际价值。但想使用 Daybreak,防御者要经过「申请、验证、签约、监控、人工审核」。防御者要走完这套流程,才能拿到工具。犯罪分子没有申请表。

能力差距没有想象中大。4 月,Anthropic 的 Mythos 模型据报发现了「所有主流操作系统和浏览器」中的数千个零日漏洞。英国 AISI 测试中,Mythos 在 10 次测试中完成了 3 次完整 32 步攻击链,GPT-5.5-Cyber 完成了 2 次。

只看模型能力,防御工具已经追上攻击工具。差别在于谁能更快把工具用起来。犯罪分子不需要发新闻稿,不需要建合作伙伴名单,也不需要等产品结束限定预览,他们今天就能用。